Des preuves citées dans un livre électronique intitulé « AI Quantum Resilience », publié par Utimaco (email wall), montrent que les organisations considèrent les risques de sécurité comme le principal obstacle à l’adoption efficace de l’IA sur les données qu’elles détiennent.

La valeur de l’IA dépend des données accumulées par une organisation. Cependant, la création de modèles et leur formation sur ces données présentent des risques de sécurité. Ces risques s’ajoutent aux menaces mieux médiatisées contre la propriété intellectuelle qui existent autour du point d’inférence (ingénierie rapide, par exemple).

Les auteurs du livre électronique affirment que les organisations doivent gérer les menaces tout au long de leurs processus de développement et de mise en œuvre de l’IA. Dans le même temps, les entreprises peuvent et doivent se préparer à modifier leurs protocoles de sécurité, changements qui deviendront obligatoires si les outils de décryptage basés sur l’informatique quantique deviennent facilement accessibles aux acteurs malveillants.

Utimaco répertorie trois zones menacées :

- Les données de formation peuvent être manipulées par de mauvais acteurs, ce qui dégrade les résultats du modèle d’une manière difficile à détecter,

- Les modèles peuvent être extraits ou copiés, érodant les droits de propriété intellectuelle,

- Les données sensibles utilisées lors de la formation ou de l’inférence peuvent être exposées.

La cryptographie à clé publique actuelle deviendra vulnérable au cours des dix prochaines années, attestent les auteurs du rapport ; une période au cours de laquelle des systèmes quantiques capables peuvent émerger. Quelle que soit l’échelle de temps, on pense que des groupes mieux organisés collectent actuellement des données cryptées et les stockent pour les décrypter lorsque des installations quantiques deviennent disponibles. Tout ensemble de données présentant une sensibilité à long terme, y compris les données de formation de modèles, les dossiers financiers ou la propriété intellectuelle, peut donc nécessiter une protection contre un décryptage futur, explique Utimaco.

Une migration vers une cryptographie à résistance quantique affectera les protocoles, la gestion des clés, l’interopérabilité des systèmes et les performances. Toute migration prendra donc probablement plusieurs années. Les auteurs du rapport suggèrent ce qu’ils appellent la « crypto-agilité », qu’ils définissent comme la modification des algorithmes cryptographiques sans repenser les systèmes sous-jacents. La « crypto-agilité » repose sur le principe de la cryptographie hybride – combinant des algorithmes établis avec des méthodes post-quantiques, telles que celles suggérées par le NIST.

Les auteurs du livre électronique conviennent que la cryptographie à elle seule ne couvre pas tous les domaines de risque possibles. Il préconise l’utilisation de dispositifs de confiance matériels capables d’isoler les clés cryptographiques et les opérations sensibles des environnements de travail normaux.

Si les entreprises développent leurs propres outils et processus d’IA, la protection sur cette base devrait s’étendre tout au long du cycle de vie de l’IA, depuis l’ingestion des données jusqu’à la formation, le déploiement de modèles et l’inférence en production. Les clés matérielles utilisées pour chiffrer les données et signer les modèles peuvent être générées et stockées à l’intérieur d’une limite. L’intégrité du modèle peut ensuite être vérifiée avant le déploiement, et les données sensibles traitées lors de l’inférence restent protégées.

Les enclaves matérielles isolent les charges de travail de sorte que même les administrateurs système disposant de privilèges suffisants ne peuvent accéder aux données en cours de traitement. Les modules matériels peuvent vérifier que l’enclave de données est dans un état de confiance avant de libérer les clés – un processus d’attestation externe – contribuant ainsi à créer une « chaîne de confiance » du matériel à l’application.

La gestion matérielle des clés produit des journaux inviolables couvrant les accès et les opérations afin de prendre en charge les cadres de conformité tels que la loi européenne sur l’IA.

De nombreux risques inhérents aux systèmes d’IA sont bien connus, voire déjà exploités. Le risque lié à la capacité de l’informatique quantique à décrypter des données actuellement considérées comme sûres est moins immédiat, mais les implications devraient affecter les décisions prises aujourd’hui en matière de données et d’infrastructure, déclare Utimaco. Il préconise :

- Un renforcement des contrôles tout au long du cycle de vie de développement et de déploiement de l’IA,

- L’introduction de la « crypto-agilité » pour permettre la transition vers une sécurité post-quantique,

- Établir des mécanismes de confiance basés sur le matériel partout où des actifs de grande valeur sont en jeu.

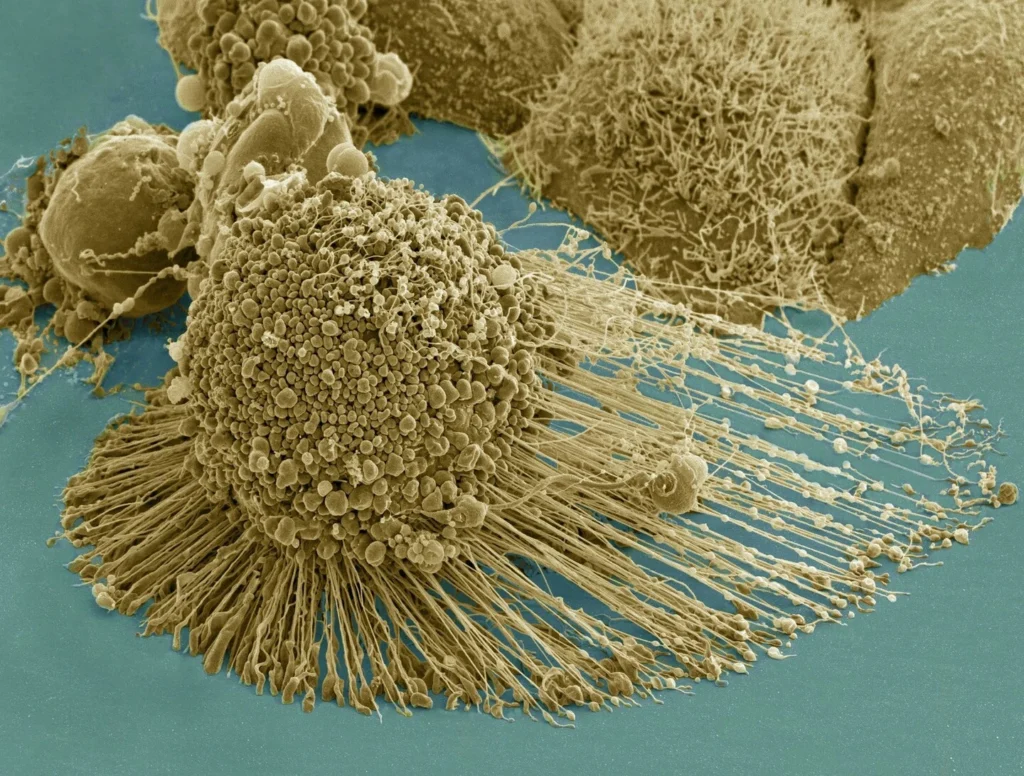

(Source de l’image : « Micrographie électronique à balayage d’une cellule HeLa apoptotique » des National Institutes of Health (NIH) est sous licence CC BY-NC 2.0. Pour afficher une copie de cette licence, visitez https://creativecommons.org/licenses/by-nc/2.0)